CDN-net网络的四种类型

一、NAT是什么,解决什么问题

解决问题:由于公网地址不够用,并且我们国家分到的公网IP地址太少了,于是产生了NAT技术(network address translation)

NAT是将私网IP地址转换为公网IP地址,本质就是让一群机器公用同一个IP,这样就暂时解决了IP短缺的问题。私网机器在公网上存在的形式为 公网IP地址:端口号

网络地址转换:网络地址转换是在IP地址日益缺乏的情况下产生的,它的主要目的就是为了能够地址重用。NAT分为两大类,基本的NAT和NAPT(Network Address/Port Translator)。

NAPT(Network Address/Port Translator)

NAT(Network Address Translators),

最开始NAT是运行在路由器上的一个功能模块。

最先提出的是基本的NAT,它的产生基于如下事实:一个私有网络(域)中的节点中只有很少的节点需要与外网连接(呵呵,这是在上世纪90年代中期提出的)。那么这个子网中其实只有少数的节点需要全球唯一的IP地址,其他的节点的IP地址应该是可以重用的。

因此,基本的NAT实现的功能很简单,在子网内使用一个保留的IP子网段,这些IP对外是不可见的。子网内只有少数一些IP地址可以对应到真正全球唯一的 IP地址。如果这些节点需要访问外部网络,那么基本NAT就负责将这个节点的子网内IP转化为一个全球唯一的IP然后发送出去。(基本的NAT会改变IP 包中的原IP地址,但是不会改变IP包中的端口)

关于基本的NAT可以参看RFC 1631

另外一种NAT叫做NAPT,从名称上我们也可以看得出,NAPT不但会改变经过这个NAT设备的IP数据报的IP地址,还会改变IP数据报的 TCP/UDP端口。基本NAT的设备可能我们见的不多(呵呵,我没有见到过),NAPT才是我们真正讨论的主角。

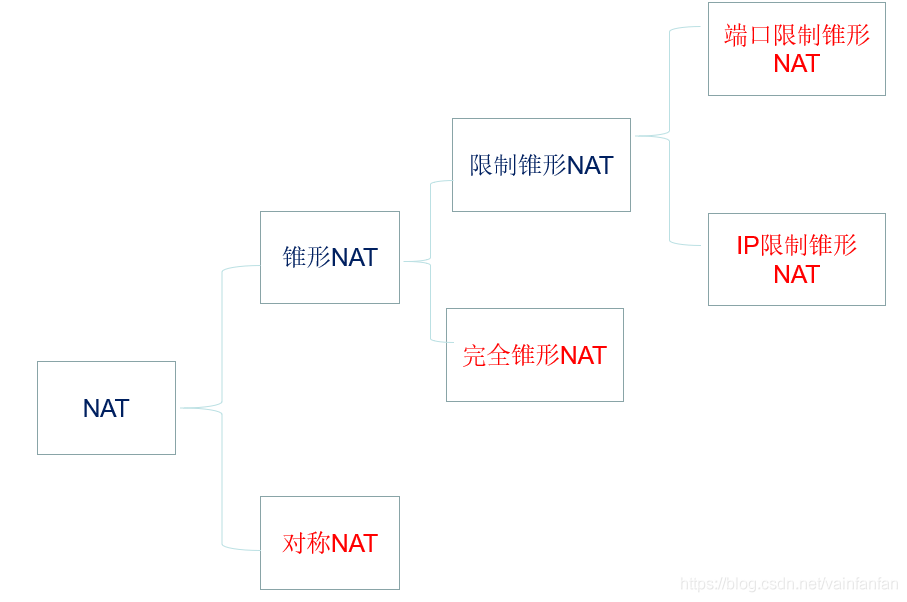

二、NAT的类型

四种类型:完全锥形、限制锥形、端口限制锥形、对称形

基于UDP的P2P应用需要考虑NAT的类型,因为不同的NAT组合的穿透的方式并不一致,有的能通, 有的不能通。

一般来讲, NAT可以分为四种类型,分别是:

1, 全锥型(Full Cone)

2, 受限锥型(Restricted Cone), 或者说是IP受限锥型

3, 端口受限锥型(Port Restricted Cone), 或者说是IP + PORT受限锥型

4, 对称型(Symmetric)

其中1,2,3属于同一种类型,都是锥型,区别只是路由器的不同的安全策略。

还有些NAT不属于这四种中的任何一种,就不在本文的讨论范围了。

(1)完全锥形NAT

把所有来自相同内部IP地址和端口的请求映射到相同的外部IP地址和端口。

任何一个外部主机均可通过该映射发送数据包到该内部主机。

(2)限制锥形NAT

首先内部主机A向外部主机B发送数据包,限制相同公网IP外部主机才能向A发送数据包。

(3)端口限制锥形NAT

比限制锥形更严格,对于IP和端口都有限制。内部主机先向外部地址:端口号对发送数据包,该IP地址的外部主机才能使用特定的端口号向内部主机发送数据包。

(4)对称NAT

对称NAT与上述3种类型都不同,不管是全锥NAT,限制锥形NAT还是端口限制锥形NAT,它们都属于锥NAT(ConeNAT)。当同一内部主机使用相同的端口与不同地址的外部主机进行通信时, 对称NAT会重新建立一个Session,为这个Session分配不同的端口号,或许还会改变IP地址,即一个内网主机和外网主机的连接都是对称建立的。

Q1:对称NAT和锥形NAT有什么区别?

锥形NAT即Cone,内网主机IP只会建立一个session,分配一个端口,所以当有大量的外网主机访问内网主机时,产生一个锥形的结构,即顶层是一个IP地址:端口。

对称NAT即Symmetric,即内网主机在和其他客户端建立多个连接时,使用不同的端口号。

Q2:完全锥形NAT和限制锥形NAT有什么区别

完全锥形NAT只需要内网主机和外网主机A建立映射,不用和外网主机B建立连接,外网主机B可以根据公网IP:端口号向内网主机发送数据包。

限制锥形NAT是内网主机必须先和外网主机B建立映射关系,根据限制关系,如IP限制、端口限制,外网主机B才能向内网主机发送数据包。在没有建立内网主机和外网主机B的映射关系时,外网主机B向内网主机发送数据,会被网关丢弃。

参考链接:

NAT 穿透原理浅浅说(一)

https://cloud.tencent.com/developer/article/1005974

NAT的四种类型

https://blog.csdn.net/mycloudpeak/article/details/53550405

UDP防火墙穿透原理与分析

http://xstarcd.github.io/wiki/shell/UDP_Hole_Punching.html

————————————————

版权声明:本文为CSDN博主「Daemon在路上」的原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/vainfanfan/article/details/90269554

为什么有四种类型的NAT

NAT缓解了IPV4地址不够用的问题,同时也也带了限制,那就是NAT外部的主机无法主动跟位于NAT内部的主机通信,NAT内部主机想要通信,必须主动和公网的一个IP通信,路由器负责建立一个映射关系,从而实现数据的转发, 这就是NAT的工作原理。

假定

公网server1 ip是1.1.1.1, 监听端口是1111

公网server2 ip是2.2.2.2, 监听端口是2222

NAT router ip是8.8.8.8

NAT内部client是192.168.0.3

client发送数据的时候,不管是tcp还是udp必须本地绑定一个端口,一般来讲,这个过程都是自动的。

假定client(192.168.0.3, 100)给 server(1.1.1.1, 1111)发送报文,报文到达路由器,路由器在自己的公网ip上开辟一个端口800,从而建立了一个隐射关系(8.8.8.8, 800)<—>(192.168.0.3, 100), 建立映射关系后,所以(192.168.0.3, 100)和(1.1.1.1, 1111)之间的报文都通过这个映射关系进行转发。

NAT之间主要的区别分两种情况讨论

1:

client(192.168.0.3: 100)和server(1.1.1.1: 1111)在路由器上建立好映射关系后,如果client(192.168.0.3:100)又给(2.2.2.2:2222)发送数据,路由器该怎么处理呢?

1, 复用旧的映射关系(8.8.8.8: 800)<—>(192.168.0.3: 100)和(2.2.2.2: 2222)通信, 这就是锥型(Cone) NAT

2, 创建新的映射关系(8.8.8.8: 801)<—>(192.168.0.3: 100)和(2.2.2.2: 2222)通信, 这就是对称型NAT

注: (8.8.8.8:801)只是举例,到底用什么端口取决于路由器的端口管理策略,总之是另外的一个端口,有的路由器有多个公网IP,不同的IP也会参与到这个映射关系中。

2:

client(192.168.0.3: 100)和server(1.1.1.1: 1111)在路由器上建立好映射关系后,如果这个时候路由器(8.8.8.8)在800端口上收到从另外一台server(2.2.2.2: 2222)发来的数据,是不是应该转发给(192.168.0.3: 100)呢?

有四种情况:

1, 无条件转发给(192.168.0.3:100), 这就是全锥型(Full Cone)NAT。

2.如果(192.168.0.3: 100)之前给(2.2.2.2)发送过数据,则转发,这就是受限锥型(Restricted Cone)。

3, 如果(192.168.0.3: 100)之前给(2.2.2.2: 2222)发送过数据,则转发, 这就是端口受限锥型(Port Restricted Cone)。

4, 丢弃报文,拒绝转发, 这就是对称型NAT。

从上面也描述也可以看出,安全性系数, 对称型 > 端口受限锥型 > 受限锥型 > 全锥型

不同NAT的穿透性

| 全锥型 | 全锥型 | ✓ |

|---|---|---|

| 全锥型 | 受限锥型 | ✓ |

| 全锥型 | 端口受限锥型 | ✓ |

| 全锥型 | 对称型 | ✓ |

| 受限锥型 | 受限锥型 | ✓ |

| 受限锥型 | 端口受限锥型 | ✓ |

| 受限锥型 | 对称型 | ✓ |

| 端口受限锥型 | 端口受限锥型 | ✓ |

| 端口受限锥型 | 对称型 | ✘, 无法打通 |

| 对称型 | 对称型 | ✘, 无法打通 |

————————————————

版权声明:本文为CSDN博主「mycloudpeak」的原创文章,遵循CC 4.0 BY-SA版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/mycloudpeak/article/details/53550405

NAT/NAPT

首先先介绍一些基本概念:

NAT(Network Address Translators),网络地址转换:网络地址转换是在IP地址日益缺乏的情况下产生的,它的主要目的就是为了能够地址重用。NAT分为两大类,基本的NAT和NAPT(Network Address/Port Translator)。

最开始NAT是运行在路由器上的一个功能模块。

最先提出的是基本的NAT,它的产生基于如下事实:一个私有网络(域)中的节点中只有很少的节点需要与外网连接(呵呵,这是在上世纪90年代中期提出的)。那么这个子网中其实只有少数的节点需要全球唯一的IP地址,其他的节点的IP地址应该是可以重用的。

因此,基本的NAT实现的功能很简单,在子网内使用一个保留的IP子网段,这些IP对外是不可见的。子网内只有少数一些IP地址可以对应到真正全球唯一的 IP地址。如果这些节点需要访问外部网络,那么基本NAT就负责将这个节点的子网内IP转化为一个全球唯一的IP然后发送出去。(基本的NAT会改变IP 包中的原IP地址,但是不会改变IP包中的端口)

关于基本的NAT可以参看RFC 1631

另外一种NAT叫做NAPT,从名称上我们也可以看得出,NAPT不但会改变经过这个NAT设备的IP数据报的IP地址,还会改变IP数据报的 TCP/UDP端口。基本NAT的设备可能我们见的不多(呵呵,我没有见到过),NAPT才是我们真正讨论的主角。看下图:

1 | |

有一个私有网络10...*,Client A是其中的一台计算机,这个网络的网关(一个NAT设备)的外网IP是155.99.25.11(应该还有一个内网的IP地址,比如 10.0.0.10)。如果Client A中的某个进程(这个进程创建了一个UDP Socket,这个Socket绑定1234端口)想访问外网主机18.181.0.31的1235端口,那么当数据包通过NAT时会发生什么事情呢?

首先NAT会改变这个数据包的原IP地址,改为155.99.25.11。接着NAT会为这个传输创建一个Session(Session是一个抽象的概念,如果是TCP,也许Session是由一个SYN包开始,以一个FIN包结束。而UDP呢,以这个IP的这个端口的第一个UDP开始,结束呢,呵呵,也许是几分钟,也许是几小时,这要看具体的实现了)并且给这个Session分配一个端口,比如62000,然后改变这个数据包的源端口为62000。所以本来是(10.0.0.1:1234->18.181.0.31:1235)的数据包到了互联网上变为了(155.99.25.11:62000 ->18.181.0.31:1235)。

一旦NAT创建了一个Session后,NAT会记住62000端口对应的是10.0.0.1的1234端口,以后从18.181.0.31发送到 62000端口的数据会被NAT自动的转发到10.0.0.1上。(注意:这里是说18.181.0.31发送到62000端口的数据会被转发,其他的 IP发送到这个端口的数据将被NAT抛弃)这样Client A就与Server S1建立以了一个连接。

Cone NAT

呵呵,上面的基础知识可能很多人都知道了,那么下面是关键的部分了。

看看下面的情况:

1 | |

接上面的例子,如果Client A的原来那个Socket(绑定了1234端口的那个UDP Socket)又接着向另外一个Server S2发送了一个UDP包,那么这个UDP包在通过NAT时会怎么样呢?

这时可能会有两种情况发生,一种是NAT再次创建一个Session,并且再次为这个Session分配一个端口号(比如:62001)。另外一种是 NAT再次创建一个Session,但是不会新分配一个端口号,而是用原来分配的端口号62000。前一种NAT叫做Symmetric NAT,后一种叫做Cone NAT。我们期望我们的NAT是第二种,呵呵,如果你的NAT刚好是第一种,那么很可能会有很多P2P软件失灵。(可以庆幸的是,现在绝大多数的NAT属于后者,即Cone NAT)

好了,我们看到,通过NAT,子网内的计算机向外连结是很容易的(NAT相当于透明的,子网内的和外网的计算机不用知道NAT的情况)。

但是如果外部的计算机想访问子网内的计算机就比较困难了(而这正是P2P所需要的)。

UDP Hole Punching

那么我们如果想从外部发送一个数据报给内网的计算机有什么办法呢?首先,我们必须在内网的NAT上打上一个“洞”(也就是前面我们说的在NAT上建立一个 Session),这个洞不能由外部来打,只能由内网内的主机来打。而且这个洞是有方向的,比如从内部某台主机(比如:192.168.0.10)向外部的某个IP(比如:219.237.60.1)发送一个UDP包,那么就在这个内网的NAT设备上打了一个方向为219.237.60.1的“洞”,(这就是称为UDP Hole Punching的技术)以后219.237.60.1就可以通过这个洞与内网的192.168.0.10联系了。(但是其他的IP不能利用这个洞)。

呵呵,现在该轮到我们的正题P2P了。有了上面的理论,实现两个内网的主机通讯就差最后一步了:那就是鸡生蛋还是蛋生鸡的问题了,两边都无法主动发出连接请求,谁也不知道谁的公网地址,那我们如何来打这个洞呢?我们需要一个中间人来联系这两个内网主机。 现在我们来看看一个P2P软件的流程,以下图为例:

1 | |

首先,Client A登录服务器,NAT A为这次的Session分配了一个端口60000,那么Server S收到的Client A的地址是202.187.45.3:60000,这就是Client A的外网地址了。同样,Client B登录Server S,NAT B给此次Session分配的端口是40000,那么Server S收到的B的地址是187.34.1.56:40000。

此时,Client A与Client B都可以与Server S通信了。如果Client A此时想直接发送信息给Client B,那么他可以从Server S那儿获得B的公网地址187.34.1.56:40000,是不是Client A向这个地址发送信息Client B就能收到了呢?答案是不行,因为如果这样发送信息,NAT B会将这个信息丢弃(因为这样的信息是不请自来的,为了安全,大多数NAT都会执行丢弃动作)。现在我们需要的是在NAT B上打一个方向为202.187.45.3(即Client A的外网地址)的洞,那么Client A发送到187.34.1.56:40000的信息,Client B就能收到了。这个打洞命令由谁来发呢,呵呵,当然是Server S。

总结一下这个过程:如果Client A想向Client B发送信息,那么Client A发送命令给Server S,请求Server S命令Client B向Client A方向打洞。呵呵,是不是很绕口,不过没关系,想一想就很清楚了,何况还有源代码呢(侯老师说过:在源代码面前没有秘密 8)),然后Client A就可以通过Client B的外网地址与Client B通信了。

注意:以上过程只适合于Cone NAT的情况,如果是Symmetric NAT,那么当Client B向Client A打洞的端口已经重新分配了,Client B将无法知道这个端口(如果Symmetric NAT的端口是顺序分配的,那么我们或许可以猜测这个端口号,可是由于可能导致失败的因素太多,我们不推荐这种猜测端口的方法)。

P2P模拟

下面是一个模拟P2P聊天的过程的源代码,过程很简单,P2PServer运行在一个拥有公网IP的计算机上,P2PClient运行在两个不同的NAT后(注意,如果两个客户端运行在一个NAT后,本程序很可能不能运行正常,这取决于你的NAT是否支持loopback translation,详见:

http://midcom-p2p.sourceforge.net/draft-ford-midcom-p2p-01.txt

当然,此问题可以通过双方先尝试连接对方的内网IP来解决,但是这个代码只是为了验证原理,并没有处理这些问题),后登录的计算机可以获得先登录计算机的用户名,后登录的计算机通过send username message的格式来发送消息。如果发送成功,说明你已取得了直接与对方连接的成功。 程序现在支持三个命令:send , getu , exit

1 | |

代码很短,相信很容易懂,如果有什么问题,可以给我发邮件zhouhuis22@sina.com 或者在CSDN上发送短消息。同时,欢迎转发此文,但希望保留作者版权8-)。 最后感谢CSDN网友 PiggyXP 和 Seilfer的测试帮助